¿Qué es una red DMZ?. Cómo funciona y su rol en la protección de redes

La DMZ o Zona Desmilitarizada en el contexto de redes informáticas, es una subred que se establece como una capa adicional de seguridad entre la red interna de una organización y el internet público. Su origen se remonta a las tácticas militares, donde una DMZ era una zona entre dos enemigos donde no se permitía la actividad militar. En términos de redes, esta analogía se aplica para crear una barrera donde se controla el acceso a los recursos internos, permitiendo que solo el tráfico autorizado pueda moverse entre la red interna y el internet, protegiendo así los datos sensibles y los sistemas críticos de la organización.

¿Cómo funciona una DMZ?

Una DMZ funciona como un punto intermedio entre usuarios no confiables y la red interna. Los servidores colocados en la DMZ son accesibles desde internet, pero tienen restricciones para comunicarse con la red interna. Esto significa que si un atacante compromete un servidor en la DMZ, aún tendría que atravesar otra capa de seguridad para acceder a la red interna. La DMZ actúa como una zona de amortiguamiento, donde se pueden alojar servicios que son públicos por naturaleza, como servidores web, servidores de correo electrónico y sistemas de nombres de dominio (DNS), mientras se mantiene una separación clara y segura de la red interna.

Implementación de una DMZ: Aspectos técnicos

La implementación de una DMZ requiere una planificación cuidadosa y un entendimiento profundo de la arquitectura de red. Es esencial definir qué servicios se expondrán al público y cómo se protegerán los datos sensibles. La configuración de una DMZ implica la creación de reglas de firewall que controlan el tráfico entre la DMZ, la red interna y el internet. Estas reglas deben ser específicas y restrictivas, permitiendo solo el tráfico necesario y bloqueando todo lo demás.

Configuración de Firewalls y seguridad perimetral

Los firewalls son cruciales en la configuración de una DMZ. Se utilizan para controlar el tráfico entre internet, la DMZ y la red interna, asegurando que solo se permitan conexiones específicas y monitoreadas. Los firewalls pueden ser de hardware o software y deben configurarse con políticas de seguridad que definan claramente qué tipo de tráfico está permitido y cuál no. Además, es común utilizar sistemas de detección y prevención de intrusiones (IDS/IPS) para monitorear y bloquear actividades sospechosas.

Servicios comunes en la DMZ

Los servicios típicamente alojados en una DMZ incluyen servidores web, servidores de correo electrónico y servidores de transferencia de archivos. Estos servicios requieren acceso desde internet pero también necesitan estar protegidos. Al colocar estos servicios en la DMZ, se reduce el riesgo de que un ataque directo a estos servicios pueda comprometer la red interna. Además, es posible alojar otros servicios como sistemas de gestión de bases de datos y aplicaciones de colaboración, siempre y cuando se apliquen las medidas de seguridad adecuadas.

Beneficios y Riesgos de la DMZ

La DMZ ofrece beneficios significativos en términos de seguridad, pero también presenta riesgos que deben ser gestionados. Los beneficios incluyen una mayor protección contra ataques externos, una mejor gestión del tráfico de red y la capacidad de proporcionar servicios públicos sin exponer la red interna.

Mejorando la Seguridad de la Red

Una DMZ mejora la seguridad al separar los servicios públicos de la red interna y limitar el acceso a los recursos internos solo a lo necesario. Esto crea un entorno controlado donde se pueden aplicar políticas de seguridad más estrictas sin afectar la funcionalidad de los servicios que requieren acceso público.

Consideraciones de Riesgo y Vulnerabilidades

Aunque una DMZ proporciona una capa adicional de seguridad, también puede ser un punto de entrada para ataques si no se gestiona adecuadamente. Es vital mantener los sistemas de la DMZ actualizados y monitoreados. Los riesgos incluyen la posibilidad de configuraciones incorrectas, vulnerabilidades no parcheadas y la falta de monitoreo adecuado, lo que podría permitir a los atacantes explotar los servicios en la DMZ para acceder a la red interna.

Casos de Uso Reales de la DMZ

La DMZ se utiliza en una variedad de entornos para mejorar la seguridad de la red. En el mundo corporativo, las DMZ se utilizan para proteger la red interna mientras se ofrecen servicios como páginas web corporativas y acceso a aplicaciones de negocio. Las infraestructuras críticas, como las redes eléctricas y los sistemas de agua, utilizan DMZ para proteger sus sistemas de control y operación.

DMZ en el Mundo Corporativo

En el mundo corporativo, las DMZ se utilizan para proteger la red interna mientras se ofrecen servicios como páginas web corporativas y acceso a aplicaciones de negocio. La implementación de una DMZ en un entorno corporativo permite a las empresas ofrecer servicios en línea a sus clientes y socios, mientras mantienen una barrera de seguridad robusta que protege los activos internos.

DMZ en Infraestructuras Críticas

Las infraestructuras críticas, como las redes eléctricas y los sistemas de agua, utilizan DMZ para proteger sus sistemas de control y operación. En estos entornos, la DMZ se utiliza para separar los sistemas de control industrial (ICS) y los sistemas de control de supervisión y adquisición de datos (SCADA) del resto de la red, proporcionando una capa adicional de protección contra ataques cibernéticos que podrían tener consecuencias devastadoras.

Para qué usar una DMZ en el hogar

En el hogar, una DMZ puede ser útil para mejorar la velocidad de navegación y facilitar la gestión de puertos para aplicaciones que requieren una conexión directa a internet. Esto es especialmente relevante para los entusiastas de los videojuegos en línea, donde la latencia y el rendimiento de la red pueden tener un impacto significativo en la experiencia de juego.

Mejora de la velocidad de navegación y gestión de puertos

Configurar una DMZ en casa puede ayudar a optimizar la conexión a internet para juegos en línea y otras aplicaciones que se benefician de una menor latencia y una gestión de puertos más sencilla. Al asignar una DMZ a una consola de juegos o a un servidor de medios, se puede garantizar que estos dispositivos tengan un acceso sin restricciones a internet, lo que puede mejorar la calidad de la conexión y reducir los problemas de conectividad.

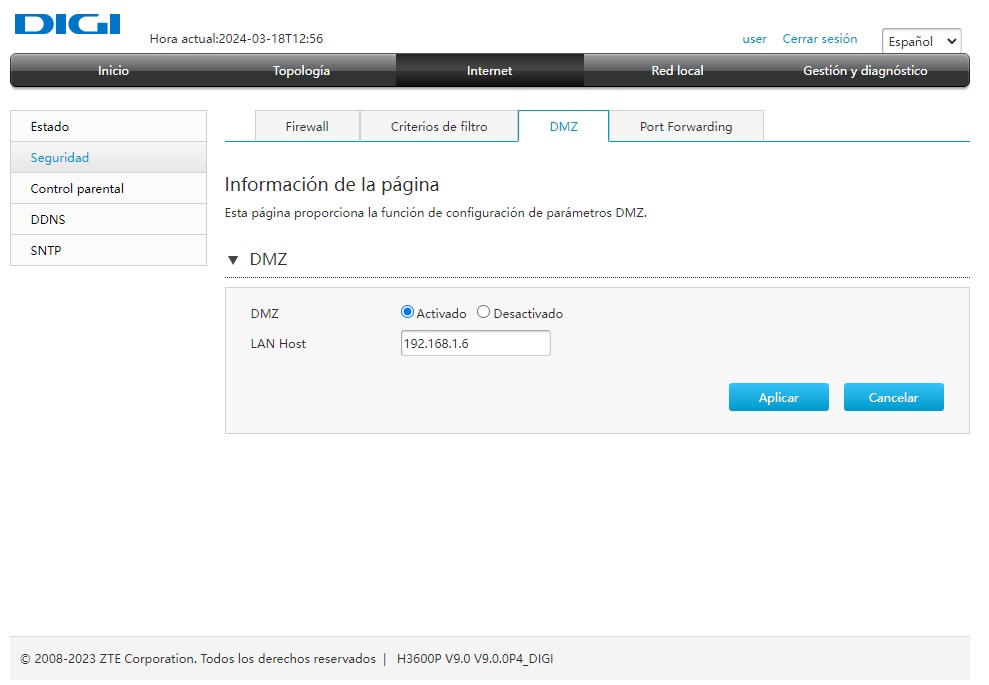

Cómo activar DMZ en un router de operadores como Digi en España

Activar la DMZ en un router doméstico puede proporcionar beneficios para aplicaciones específicas que requieren acceso sin restricciones a internet. Esto puede ser particularmente útil para usuarios avanzados que desean tener un control más granular sobre su red doméstica.

Pasos para la Activación en Routers Comunes

Para activar la DMZ, generalmente se accede a la configuración del router a través de una interfaz web, donde se puede habilitar la DMZ y asignarla a un dispositivo específico introduciendo su dirección IP. Este proceso puede variar ligeramente dependiendo del modelo del router y del proveedor de servicios de internet, pero generalmente implica iniciar sesión en la interfaz de administración del router, navegar a la sección de DMZ y seguir las instrucciones para habilitarla y configurarla.